《前言》

在看廣達的股東會年報所揭露的資料,主要偏向於政策宣示,顯然並未有太多數據化資料可以參考,對於過去及未來的具體作法也未提出解決方案,以廣達在產業的地位,應該可以揭露的更具有科學性的數據及如何降低風險的方法。

我們先簡單的看過兩項揭露的狀況:(筆者覺得重要的部分)

(一)敘明資通安全風險管理架構、資通安全政策、具體管理方案及投入資通安全管理之資源等。

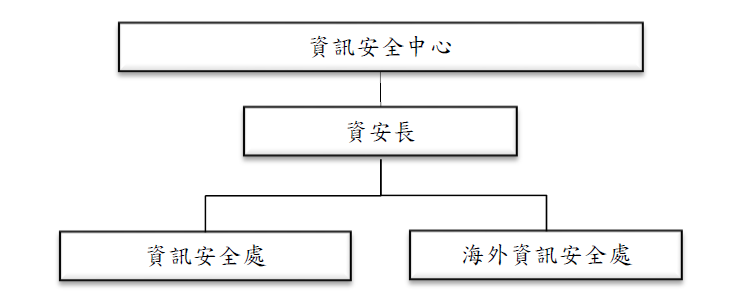

一、資通安全風險管理架構:

二、資通安全政策:

主要分三部分:

1.全員參與、控制風險

2.積極預防、持續改進

3.客戶信賴、永續經營

三、具體管理方案及投入資通安全管理之資源:

推動ISO27001認證工作

建置各項防護機制:

(1) 落實公司端點裝置資安防護機制:主要由資安顧問公司與IT專職窗口進行防護警示。

(2) 落實公司網路資安防護機制:建置網路威脅偵測系統以及管控防火牆權限。

(3) 落實公司資安管理原則:密碼、帳號、最小權限、資安防護斷點等。

(4) 落實公司資安管理標準處置程序:主要為ISO27001。

(5) 落實資安稽核機制:由外部資安顧問對公司進行各項資安掃描與測試,並協助進行資安風險清除。

(6) 定期訪談各單位。

(7) 落實教育訓練

在供應商資安管理方面,進行以下風險控制:

(1) 登入安全控管

(2) 加強供應商資安稽核

投保資安險,除過去保險部分,並在今年加保社交工程(Social Engineering)、系統錯誤導致的營業中斷(Network Interruption-System Failure)兩類附加險。再者,考量資安風險不易落實國境管控的特質,將資安險的承保對象進一步擴大至本公司全球主要營運據點。

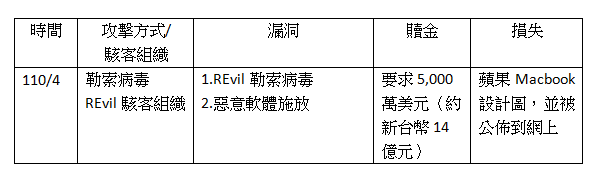

(二)列明最近年度及截至年報刊印日止,因重大資通安全事件所遭受之損失、可能影響及因應措施,如無法合理估計者,應說明其無法合理估計之事實。

我們依照廣達年報重大資通安全事件所揭露,並從新聞上資料,整理如下:

《攻擊事件簡述》:

根據新聞,卡巴斯基的高級安全專員萊格佐(Denis Legezo)對媒體表示,共有兩組人馬合作偷走蘋果設計圖,一組駭客找到資安缺口並且施放REvil,另一組駭客則是啟動惡意軟體順帶「拿貨」。萊格佐表示,這種勒索軟體的一個有趣特性是,如果在檢察系統語言與鍵盤佈局時,偵測到某些語言時(包括俄語)惡意軟體就不會啟動。(引用自風傳媒:https://www.storm.mg/article/3626639 )

《分析》:

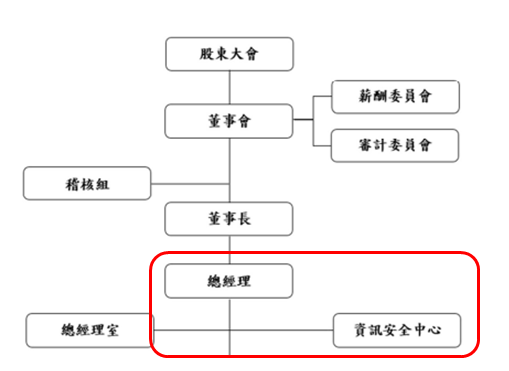

廣達與前面一個案例宏碁不同之處,在於公司有設置資安長(111.03通過),並且對總經理負責,如下圖,職位上相當於副總的層級。

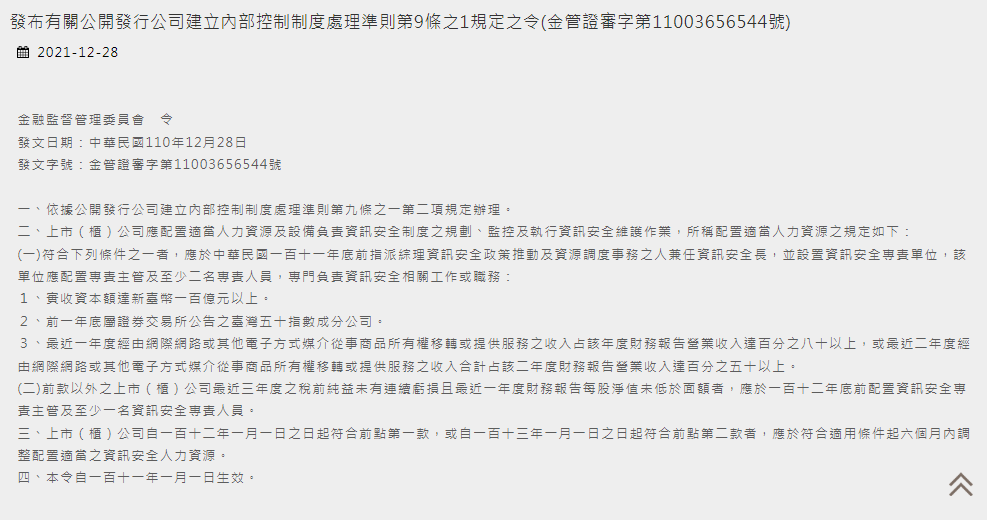

設置資安長主要的法律依據為以下兩者:

(1) 公開發行公司建立內部控制制度處理準則第 9 條之 1。

(2) 110 年 12 月 28 日金管證審字第 11003656544 號令。

關於設置資安長的問題,筆者曾被問道一個問題,資安長到底是內部人,還是外部人呢?

依照證券交易法第22條之2及第25條規定,內部人主要涵蓋下列六種::(1)總經理及相當等級者。(2)副總經理及相當等級者。(3) 協理及相當等級者。(4)財務部門主管。(5)會計部門主管。(6)其他有為公司管理事務及簽名權利之人。

目前我們並無法得知廣達的資安長層級,雖然相當於副總,但理論上,應該是副總或經理人等級,所以由上述可知,資安長應該屬公司內部人。

接著,我們看廣達的具體管理方案及投入資通安全管理之資源的部分,廣達主要是透過外部的資安顧問公司與公司IT部門相合作,以及ISO認證等等協助公司把資安的架構建立起來,並且加保了資安險,攸關於外部資安顧問公司的問題,一定要注意合約內容,筆者曾經遇過顧問公司非本國企業,而是在新加坡設立的公司,所以在採購時,並定要請採購部門做好採購的真實性查核,也就是確認公司的背景,並做好信用評等以及相當程度的保密條款。

此外,有關資安險的部分,基本上,就只是事後賠償的問題,很多還是要盡速著手把該建立的制度、政策、技術、觀念等等建立好,廣達加保了新的項次,但主要還是在兩方面的補償,一是企業損失風險,二是企業第三人責任風險。當然,如果有任何法律訴訟,或者員工洩漏公司秘密等,保險的確是可以COVER這些費用。不過,大企業大部分都有法務單位及合作律師,所以,實際上還是可以透過合作律師進行法律訴訟。

最後,對於廣達的年報揭露上,在於風控並未呈現得太好,公司顯見也投入了大量的資源到資安上,但並未針對風險項目著手太多,例如外部顧問公司與ISO是否有作評鑑及建議,在股東會年報上並未有提及,有些測試項目及資安掃描,也未呈現簡單易懂的數據資料,另外,受到外部攻擊時,僅寫道提升資安,屬於政策性宣導,但並未提出該事件處理方式,或者有進入法律訴訟,又或者有資安險賠償(既然都有保險了)等等,此為筆者檢視之後的分析結論。